热门搜索词

热门文章

-

[公告]1月27日知道创宇云防御节点更新...

为提供更好更优质的云防御服务,我们将于近期对机房节点进行优化和调整,部分节点IP将不再提供服务,涉及IPv4网段:112.45.27.128/25、119.39.205.0/25、42.202.155.128/25,IPv6网段:2409:8c62:e10:8:0:2::/96、2408:8752:100:4:0:1::/96、240e:90d:1101:4703::/96。

-

[公告]1月21日淮安联通机房割接通知

接江苏联通运营商通知,将于北京时间2026-1-21 00:00至03:00对淮安联通机房进行割接维护,涉及 IP段112.84.222.0/25 、2408:873C:9810:1000::/96。

-

[公告]12月25日知道创宇ScanV服...

为提供更好更优质的云监测服务,我们将于北京时间2025-12-25 23:00~24:00对机房进行割接维护,更新部分ScanV扫描出口IP,涉及以下IP、网段的变更: IPv4:182.140.244.222 变更为 182.140.195.128/27 IPv6:240e:d9:a003:1602::/64 变更为 240e:974:e200:4200::/56

关注知道创宇云防御

获取最新安全动态

黑客利用Excel文档来执行ChainShot恶意软件攻击

来源:cnBeta.COM 2018.09.12警告!

针对近日曝光的 Adobe Flash 零日漏洞(CVE-2018-5002),已经出现了一款名叫 CHAINSHOT 的恶意软件攻击。其利用微软 Excel 文件包含的微型 Shockwave Flash ActiveX 对象、以及一个所谓的“电影”的 URL 链接,忽悠人们去下载 Flash 应用程序。研究人员攻破了其采用的 512-bit RSA 密钥,从而揭开了它的神秘面纱。

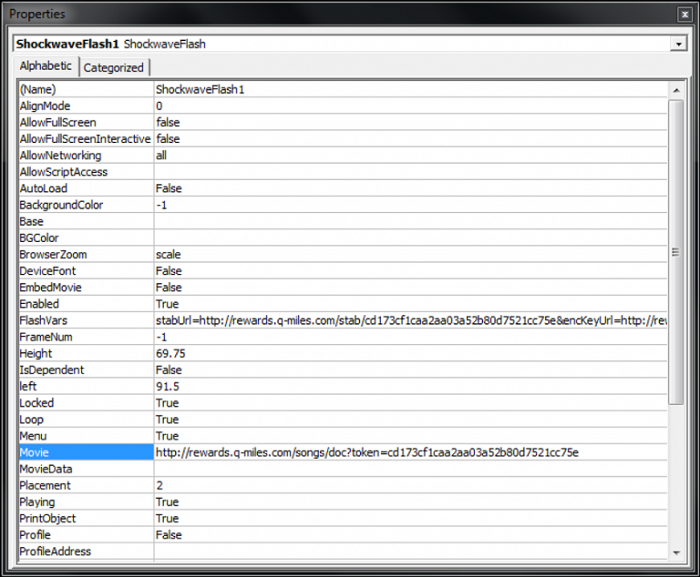

恶意 Shockwave Flash ActiveX 对象属性

研究人员发现,该 Flash 应用程序其实是一个混淆的下载器:

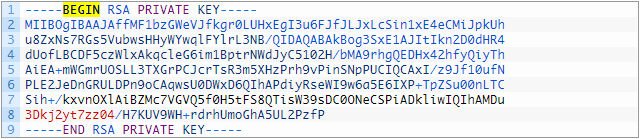

进程会在内存中创建一个随机的 512-bit RSA 密钥对,将私钥保留在内存中、并将公钥发送到攻击者的服务器,以加密 AES 密钥(用于加密有效负载)。

之后将加密的有效负载和现有的私钥发送到下载程序,以解密128位AES密钥和有效负载。Palo Alto Networks Unit 42 的研究人员破解了加密,并分享了他们的破解方法。

尽管私钥仅保留在内存中,但公钥的模数 n 被发送到了攻击者的服务器。

在服务器端,模数与硬编码指数 e 0x10001 一起使用,以加密此前用于加密漏洞和 shellcode 有效载荷的128-bit AES 密钥。

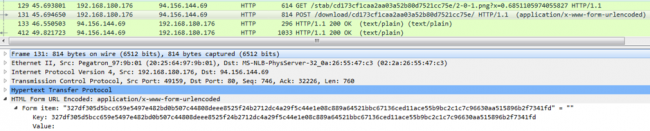

揭秘 shellcode 有效载荷的 HTTP POST 请求(其模数 n 为十六进制)

一旦研究人员解密了 128-bit AES 密钥,就能够解密有效负载。

获得 RWE 权限之后,执行就会传递给 shellcode,然后在内部加载一个名为 FirstStageDropper.dll 的嵌入式 DLL 。

最后,研究人员分享了感染指征(Indicators of Compromise):

Adobe Flash Downloader

189f707cecff924bc2324e91653d68829ea55069bc4590f497e3a34fa15e155c

Adobe Flash Exploit(CVE-2018-5002)

3e8cc2b30ece9adc96b0a9f626aefa4a88017b2f6b916146a3bbd0f99ce1e497

[编译自:MSPU , 来源:Palo Alto Networks]