热门搜索词

热门文章

-

[公告]1月27日知道创宇云防御节点更新...

为提供更好更优质的云防御服务,我们将于近期对机房节点进行优化和调整,部分节点IP将不再提供服务,涉及IPv4网段:112.45.27.128/25、119.39.205.0/25、42.202.155.128/25,IPv6网段:2409:8c62:e10:8:0:2::/96、2408:8752:100:4:0:1::/96、240e:90d:1101:4703::/96。

-

[公告]1月21日淮安联通机房割接通知

接江苏联通运营商通知,将于北京时间2026-1-21 00:00至03:00对淮安联通机房进行割接维护,涉及 IP段112.84.222.0/25 、2408:873C:9810:1000::/96。

-

[公告]12月25日知道创宇ScanV服...

为提供更好更优质的云监测服务,我们将于北京时间2025-12-25 23:00~24:00对机房进行割接维护,更新部分ScanV扫描出口IP,涉及以下IP、网段的变更: IPv4:182.140.244.222 变更为 182.140.195.128/27 IPv6:240e:d9:a003:1602::/64 变更为 240e:974:e200:4200::/56

关注知道创宇云防御

获取最新安全动态

防不胜防!成千上万的 WordPress 网站被挂上恶意代码

来源:开源中国 2018.09.26据来自 Sucuri 和 Malwarebytes 的安全研究员称,本月有成千上万的的 WordPress 网站遭到黑客入侵并被恶意代码攻击。尽管这些事件的入口似乎都不同,但都遵循类似的模式 —— 从已知威胁者处加载恶意代码。研究人员认为入侵者正在想办法获取访问这些网站的机会,他们不是利用 WordPress CMS 本身的漏洞,而是利用过时的主题和插件中的漏洞。

当获得对网站的访问权限时,他们会建立一个后门,以便日后访问并修改网站的代码。

在多数情况下,他们会修改 PHP 或 JavaScript 文件以加载恶意代码,尽管有些用户报告记录了他们对数据库表的修改。

Malwarebytes 安全研究员 JérômeSegura 表示,这种恶意代码会筛选访问过受感染网站的用户,并将一些用户重定向到技术支持诈骗网站。其中一些技术支持骗局正是利用 Google Chrome 的 “evil cursor” 漏洞,阻止用户关闭恶意网站。

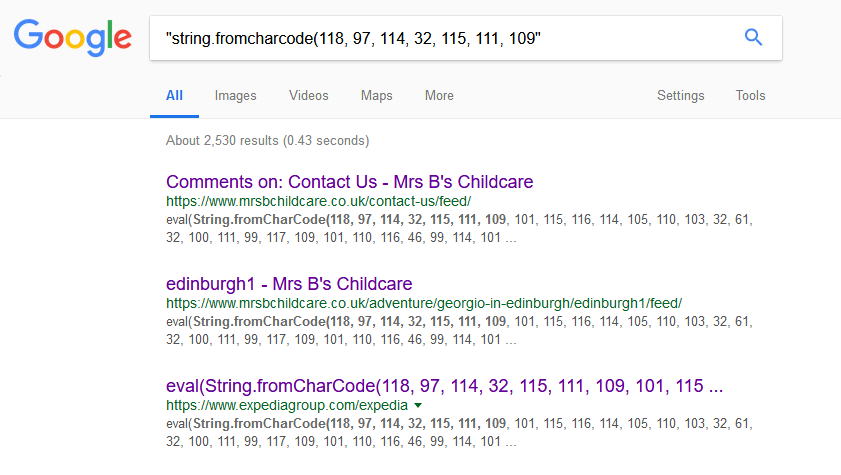

这场 WordPress 网站劫持活动于本月开始,并在最近几天加剧。将这次攻击的 JavaScript 恶意代码片断放到搜索引擎搜索,会有超过 2,500 个结果。而这只被黑客攻击的网站总数的一小部分。