热门搜索词

热门文章

-

[公告]1月27日知道创宇云防御节点更新...

为提供更好更优质的云防御服务,我们将于近期对机房节点进行优化和调整,部分节点IP将不再提供服务,涉及IPv4网段:112.45.27.128/25、119.39.205.0/25、42.202.155.128/25,IPv6网段:2409:8c62:e10:8:0:2::/96、2408:8752:100:4:0:1::/96、240e:90d:1101:4703::/96。

-

[公告]1月21日淮安联通机房割接通知

接江苏联通运营商通知,将于北京时间2026-1-21 00:00至03:00对淮安联通机房进行割接维护,涉及 IP段112.84.222.0/25 、2408:873C:9810:1000::/96。

-

[公告]12月25日知道创宇ScanV服...

为提供更好更优质的云监测服务,我们将于北京时间2025-12-25 23:00~24:00对机房进行割接维护,更新部分ScanV扫描出口IP,涉及以下IP、网段的变更: IPv4:182.140.244.222 变更为 182.140.195.128/27 IPv6:240e:d9:a003:1602::/64 变更为 240e:974:e200:4200::/56

关注知道创宇云防御

获取最新安全动态

branch.io漏洞令6.85亿网民面临跨站攻击

来源:安全牛 2018.10.16漏洞挖掘人员发现重大安全漏洞,影响Tinder、Yelp、Shopify、西联等主流网站,使用这些站点的数亿用户均受威胁。

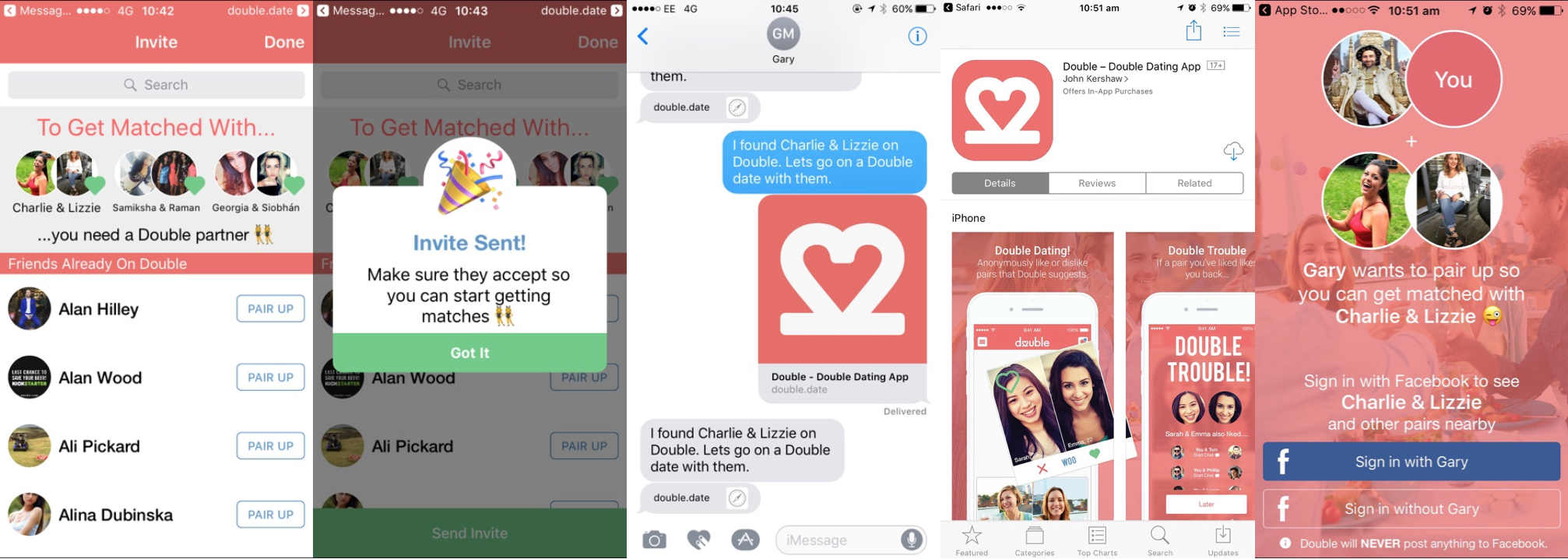

研究人员是在挖掘约会网站网页代码时发现的该可利用编程缺陷。在 Tinder.com 的子域名 go.tinder.com 上发现了跨站脚本漏洞后,研究人员向Tinder应用的开发商提交了漏洞报告。

后来发现,他们挖出的这个漏洞不仅仅是约会网站某个子域名的问题。安全公司VPNMentor的研究团队称,该现已修复的安全漏洞曾令多达6.85亿网民暴露在跨站脚本攻击(XSS)风险之下,黑客可通过该漏洞盗取数据和劫持账户。登录了受影响服务的用户只要点击了恶意链接或打开了陷阱网页,就可能成为跨站脚本攻击的受害者。

受影响用户数高达9位数是因为该安全问题实际上存在于名为branch.io的工具集中。该工具集用于跟踪网站和App用户,确定他们的来路,比如是从Facebook、电子邮件链接、推特还是从别的什么应用点进来的。因为该漏洞埋藏在branch.io的代码中,嵌入到了无数服务和移动应用里,所以可能面临跨站脚本攻击的人数飙升至近7亿。

本周早些时候,发现该漏洞的 Ariel Hochstad 解释称:

我们一发现这些漏洞就立即通过负责任披露程序联系了Tinder,并与他们合作共同解决问题。我们了解到该脆弱终端并非Tinder所有,而是属于branch.io——全球很多大公司都会使用的溯源平台。

美国大型评论网站Yelp、电汇公司西联、Shopify和照片分享站点Imgur都在用该脆弱组件。Hochstadt估测受影响网站用户账户数在6.85亿左右。

漏洞本身是个极讨厌的文档对象模型(DOM)跨站脚本表单,能使攻击者透过跨站调用通过基本安全检查。

基于DOM的跨站脚本攻击中,HTML源代码和攻击的响应是一模一样的。也就是说,响应中是找不到恶意攻击载荷的,Chrome XSS Auditor 之类浏览器内置XSS缓解功能很难检测出来。

branch.io号称全球每月用户超20亿,但其发言人对此事没有任何评论。

Hochstadt表示曾私下向branch.io报告过该问题,branch.io也有能力修复该漏洞,而目前尚未发现该漏洞被利用的案例。但用户仍应考虑修改口令,并密切注意自己的账户有没有什么可疑的行为。