热门搜索词

热门文章

-

[公告]1月27日知道创宇云防御节点更新...

为提供更好更优质的云防御服务,我们将于近期对机房节点进行优化和调整,部分节点IP将不再提供服务,涉及IPv4网段:112.45.27.128/25、119.39.205.0/25、42.202.155.128/25,IPv6网段:2409:8c62:e10:8:0:2::/96、2408:8752:100:4:0:1::/96、240e:90d:1101:4703::/96。

-

[公告]1月21日淮安联通机房割接通知

接江苏联通运营商通知,将于北京时间2026-1-21 00:00至03:00对淮安联通机房进行割接维护,涉及 IP段112.84.222.0/25 、2408:873C:9810:1000::/96。

-

[公告]12月25日知道创宇ScanV服...

为提供更好更优质的云监测服务,我们将于北京时间2025-12-25 23:00~24:00对机房进行割接维护,更新部分ScanV扫描出口IP,涉及以下IP、网段的变更: IPv4:182.140.244.222 变更为 182.140.195.128/27 IPv6:240e:d9:a003:1602::/64 变更为 240e:974:e200:4200::/56

关注知道创宇云防御

获取最新安全动态

关键 SonicOS 漏洞影响 SonicWall 防火墙设备

来源:Hacker News 2022.04.01SonicWall 发布了安全更新,其中包含一个跨多个防火墙设备的关键漏洞,未经身份验证的远程攻击者可以将其武器化,以执行任意代码并导致拒绝服务(DoS)情况。

根据CVE-2022-22274 (CVSS 得分: 9.4)的跟踪记录,这个问题被描述为SonicOS的 web 管理界面中基于堆栈的缓冲区溢出,可以通过发送特制的 HTTP 请求触发,导致远程代码执行或 DoS。

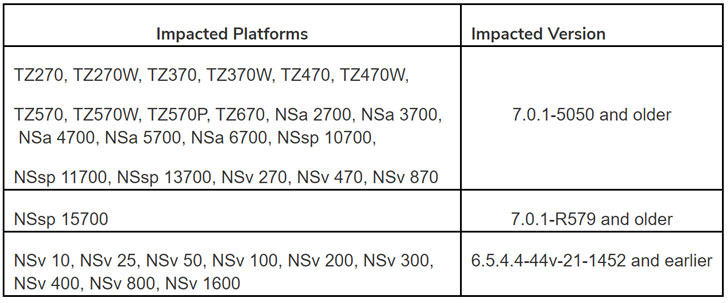

该漏洞影响了31个不同的 SonicWall 防火墙设备,这些设备运行的版本分别是7.0.1-5050和更早版本,7.0.1-r579和更早版本,以及6.5.4.4-44v-21-1452和更早版本。Hatlab 的ZiTong Wang报道了这一事件。

这家网络安全公司表示,目前还没有发现任何利用该漏洞进行主动攻击的实例,而且迄今为止也没有公开报道过PoC或恶意使用该漏洞的情况。

尽管如此,建议受影响的用户尽快应用补丁,以减少潜在的威胁。在修复程序到位之前,SonicWall 还建议客户限制SonicOS对可信源 IP 地址的管理访问。

网络安全公司 Sophos 警告说,其防火墙产品中的一个关键认证绕过漏洞(CVE-2022-1040,CVSS 得分: 9.8),已被用于对南亚一些组织的攻击。